Surface のセキュリティ: 1 年を振り返って

※本ブログは、米国時間 4 月 25 日に公開された “Surface security: Year in review” の抄訳を基に掲載しています。

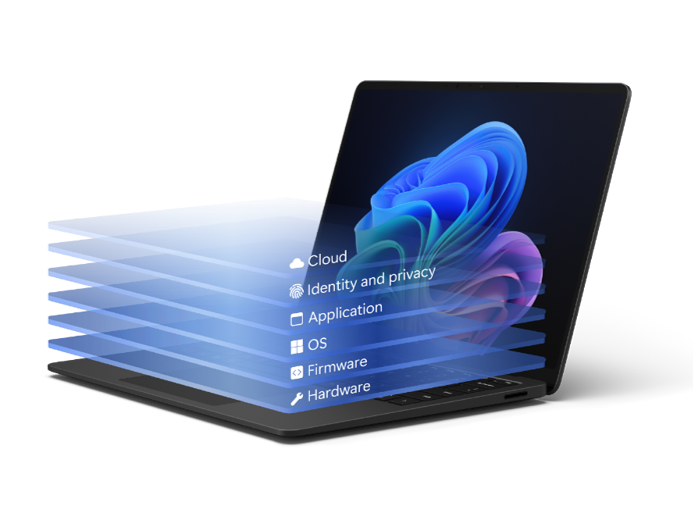

Microsoft Surface の設計段階からのセキュリティ (セキュリティ バイ デザイン) 戦略は、チップからクラウドまで信頼性とセキュリティに優れたエクスペリエンスを構築する中で大きな進歩を遂げており、投資を拡大し国家的な取り組みとも連携することで、進化し続ける脅威に対処しています。

昨年、Microsoft Surface は設計段階からのセキュリティ (セキュリティ バイ デザイン) 戦略 (英語) を発表しました。これは、チップからクラウドまで安全で信頼できるエクスペリエンスを構築するという取り組みです。それ以来、マイクロソフトはこの約束を果たすべく、進化し続ける脅威に対処しながら、組織全体や国家的な取り組みとも足並みを揃えて、漸進的かつ効果的なセキュリティ イノベーションを推進してきました。

そうした取り組みの 1 つに、米国サイバーセキュリティおよびインフラストラクチャ セキュリティ庁 (CISA) のSecure by Design 誓約への準拠があります。これは、ソフトウェア企業が製品ライフサイクル全体を通じてセキュリティを最優先することを自主的に約束するものであり、ソフトウェアが市場に出る前に脆弱性を軽減することを目標としています。

Microsoft Surface は、開発手法の安全性において業界をリードし、堅牢なセキュリティ ベースラインを確立して、お客様とそのデータを保護することに努めています。

安全な開発ライフサイクル

Surface は、サプライ チェーンと開発プロセス全体にわたってゼロ トラストの原則を守り続けています。Surface デバイスでは、構想、設計から製造、配送、メンテナンスに至るまで、あらゆる段階において厳格なセキュリティ管理が実施されており、設計段階からのセキュリティ対策 (セキュリティ バイ デザイン)、既定のセキュリティ対策 (セキュリティ バイ デフォルト)、そしてデプロイ時のセキュリティ対策が組み込まれています。また、Surface は米国大統領令 14028 (「国家のサイバーセキュリティの向上」) (英語) に従い、安全なサプライ チェーンと安全な開発ライフサイクル (SDL) を守り続けています。

マイクロソフトはこの 1 年の間、ランサムウェア、フィッシング、マルウェアなどのリスクを軽減するため、定期的なサプライヤー監査を継続して実施してきました。また、テロ防止のための税関産業界提携プログラム (C-TPAT) や輸送資産保護協会 (TAPA) といった国内外のプログラムへの参加によって、デジタルおよび物理的なサプライ チェーンをさらに強化すると共に、世界の貿易コミュニティとのパートナーシップも強化してきました。

Surface には、脆弱性をいち早く特定して対処するための高度なツールも組み込まれています。

- CodeQL: コードの静的解析を実行し、リリース前にリスクを特定します。

- Windows Hardware Lab Kit (HLK): 進行中のプラットフォームの改善を反映しながら進化し続けるテスト スイートを通じて、認定資格、信頼性、主要なセキュリティ機能を検証します。

- 暗号署名: マイクロソフトと当社の信頼できるパートナーは、起動時およびインストール時のソフトウェアの完全性を確保するため、ソフトウェア コンポーネントにデジタル署名を行っています。たとえば、ブート プロセスの信頼性と安全性確保のため、デバイスのセキュア ブートの一部として実行されるすべてのコードが、信頼できる証明機関 (CA) によって署名されている必要があります。

Surface デバイスは、マイクロソフトと Surface セキュリティ チームによる継続的な脅威の監視に支えられており、迅速な対応能力を備えています。また、ユーザーは Windows Update を通じてセキュリティ パッチを迅速に受け取れるほか、新しいホットパッチ (英語) によって、再起動やワークフローの中断なしに最新のセキュリティ修正プログラムを適用することができます。

絶えず変化するテクノロジ環境においても、Surface はセキュリティに対する揺るぎない取り組みを継続しており、デバイスの設計段階から安全性を確保すると共に、堅牢な開発ライフサイクルとサプライ チェーンを基盤としています。

デバイス セキュリティの新たなベースライン

2021 年後半から、Windows 11 を搭載したすべての Surface デバイスは Secured-Core PC (SCPC) 規格に準拠し、ハードウェア、ファームウェア、ソフトウェアの保護が既定で統合されています。これらの機能は、マルウェアのほか、デバイスを物理的に所有していることに起因する問題 (紛失や盗難など)、デバイスへの不正アクセスといった幅広い脅威を防ぎ、さまざまなシナリオでデバイスを保護します。

昨年の Surface の Copilot+ PC の発売は重要な出来事でした。このデバイスには、システム オン チップ (SoC) に統合された Microsoft Pluton セキュリティ プロセッサが組み込まれています。このプロセッサにより、将来的にハードウェアで安全にキーを保存するといったプラットフォームの機能が実現し、セキュリティと信頼性が向上します。また、ファームウェアからアプリケーションに至るまで多層的な保護機能を備えた AI 搭載デバイスであり、既存のセキュリティ ベースラインを基盤として、初期状態のままでさらに強固なセキュリティ機能を提供します。

さらに、Surface は Unified Extensible Firmware Interface (UEFI)、マイクロコントローラー ユニット (MCU)、ドライバーなど、最も基本的で深い層のテクノロジのセキュリティ確保に多大な投資を行い、デバイスのあらゆる階層が潜在的な脅威から保護されるようにしています。こうしたセキュリティに対する包括的なアプローチによって、初回起動プロセスからハードウェアとソフトウェア コンポーネントの間のインタラクションに至るまで、システム全体が保護されています。近年、Surface はメモリの安全性に関して多額の投資を行っており、今後さらにこの投資を拡大していく予定です。

この 1 年間の注目ポイント

UEFI

UEFI を含むシステム起動用ファームウェアは、システムを安全に起動させる役割を担っています。これには、システム ハードウェアの初期化と、SMM や TrustZone などの高権限環境のセットアップを行うコードが含まれています。コンピューターの電源を入れると、このファームウェアが、最高権限環境で正規のコードが実行されていることや、すべてが正常に動作していることを確認してから OS に制御を引き渡します。さらに、TPM に測定値を記録することでシステムが安全な状態であることを証明します。これにより、OS の起動前に侵害を受けたコードがシステムで実行されていないことを確認できます。

昨年より、Surface UEFI チームは、マウスなどのユーザー入力デバイスに使用されるものを含む一部の重要なコンポーネントに Rust コードを採用し、メモリの安全性向上に努めてきました。Rust のメモリセーフなアーキテクチャは、バッファ オーバーフローや解放済みメモリの使用によるバグといった、これまでシステム レベルのコードで多くのセキュリティ問題を引き起こしてきたあらゆる脆弱性を防ぐよう設計されており、安全なコンピューティングの新たな標準を築いています。

さらに Surface UEFI チームは、サードパーティ製ファームウェアへの依存を軽減し、デバイスの攻撃面を縮小してシステムへの脆弱性の侵入を抑えるため、マイクロソフト製 UEFI の開発を継続しています。それだけでなく、Windows エコシステム全体にメリットをもたらすオープンソース プロジェクト「Project Mu (英語)」にも粘り強く取り組んでいます。

MCU

MCU は、タイミングの管理、温度制御、ユーザー入力の処理といった特定の機能を制御します。また、電源管理やシステム内の異なる部品間の通信も担います。

昨年、Surface MCU チームは、システム モジュール間の通信を解析するコンポーネントのメモリの安全性を向上させるために Rust を採用しました。この投資により、通信の安全性と信頼性を確保しながら、メモリに関連するあらゆる脆弱性を軽減することができています。

ドライバー

ドライバーは、OS がグラフィック カードやキーボードなどのハードウェア コンポーネントと通信できるようにする役割を担います。

1 年以上前、Surface ドライバー チームは Rust ベースのフレームワークを取り入れて Windows のドライバー開発を行うオープンソース プラットフォームの windows-drivers-rs (WDR) (英語) を発表しました。それ以来、チームは Windows ドライバー フレームワーク (WDF) 全体で Rust API の対応範囲を拡大してきました。

Surface チームは現在 Windows チームと連携し、メモリの安全性向上と、Windows エコシステム全体への Rust ベースのドライバー開発の拡大という課題に共同で取り組み、導入を加速させています。このプロジェクトは GitHub でホストされており、Windows チームや外部の協力者との協働による積極的な開発が行われています。主な機能は以下のとおりです。

- メタデータ構成システム。ドライバーの種類 (UMDF、KMDF、WDM) や対象となるオペレーティング システムに基づいて Windows ドライバー キット (WDK) を構成します。

- DDK の基本部分、WDF、HID、GPIO、パラレル ポート、SPB、ストレージ、USB といった中核的なドライバー コンポーネントのバインディング生成のサポート。

- WDF の言語慣習に則った安全な抽象化。安全性とコードの品質を高めます。

- 構築後の開発者のワークフローを改善する純正 Cargo プラグイン。

マイクロソフトは Surface 用ドライバーの開発において、WDR プロジェクト (英語) の活用に継続的に取り組んでいます。

シームレスな受信トレイの保護

Surface はユーザーを中心として設計されています。Windows と組み合わせることで、Surface デバイスは初期状態からユーザーとそのデータをシームレスに保護します。

Microsoft Defender と BitLocker

Surface ユーザーは Windows OS の保護機能を活用することで、組み込みのウイルス対策ソフトウェアである Microsoft Defender と BitLocker 暗号化によって、次世代の保護対策で脅威やマルウェアに対抗できます。こうした保護機能の多くは、最小限の設定でバックグラウンドでシームレスに動作し、パフォーマンスを損なうことなくユーザーのデータを保護します。BitLocker のキー管理など、一部の機能は環境によって追加の設定が必要になる場合があります。

拡張サインイン セキュリティを備えた Windows Hello

Surface デバイスには拡張サインイン セキュリティを備えた Windows Hello が実装されており、パスワードレスの安全なエクスペリエンスが実現しています。Windows Hello (PIN、顔認証、指紋認証) と Microsoft Entra ID を組み合わせたシームレスな多要素認証 (MFA) ソリューションを使用することで、企業の ID を狙った攻撃を大幅に削減 (英語) できます。Windows Hello チームは今後も、ユーザーがデバイスやデータにシンプルかつ安全にアクセスできるようにするため、ユーザー エクスペリエンスの改善とパスキー サポートの拡張に取り組みます。

高度なセキュリティ ツール

法人向け Surface では引き続き、Surface Enterprise Management Mode (SEMM) とデバイス ファームウェア構成インターフェイス (DFCI) を通じて、エンタープライズ レベルのセキュリティと制御を実現します。これにより、IT 管理者はカメラや Bluetooth などのハードウェア コンポーネントをリモートで管理できるようになります。また、Surface IT Toolkit を使用すると、デバイスを譲渡または廃棄する際に簡単かつ安全にデータを消去できます。管理および展開については、クラウド ベースの手法や従来どおりのやり方などを柔軟に選択できるため、効率的にデバイスをセットアップ、構成、管理することができます。さらに、リムーバブル SSD と Surface Data Eraser を使用した安全な廃棄が可能であり、組織がデバイスを手放した後も第三者がデータにアクセスすることはありません。

Surface と今後の展望

Microsoft Surface の設計段階からのセキュリティ (セキュリティ バイ デザイン) 戦略は、チップからクラウドまで信頼性とセキュリティに優れたエクスペリエンスを構築する中で大きな進歩を遂げています。この 1 年間、マイクロソフトはセキュリティへの投資を拡大し、CISA の Secure by Design 誓約などの国家的な取り組みと足並みを揃えることで、業界標準の引き上げに貢献してきました。メモリの安全性、Pluton テクノロジ、Windows OS の保護機能の進化により、Surface は今日の進化し続ける脅威にも十分に対応できるデバイスとなっています。個人のお客様にも法人のお客様にも Surface を安心してご利用いただけるよう、今後も最新のイノベーションを提供し、データや個人情報の保護に注力し続けます。

Join the conversation