Microsoft Edge 向けの Windows Defender Application Guard の紹介

※本ブログは、 Windows Blog, Microsoft Edge Developer の“Introducing Windows Defender Application Guard for Microsoft Edge” の抄訳です。

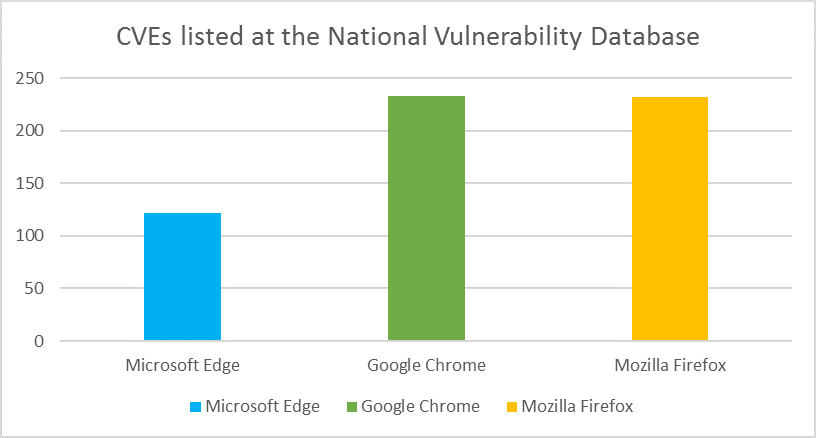

マイクロソフトは、Microsoft Edge を最も安全性に優れたブラウザーにするために尽力しています。この 2 年間にわたって継続的に技術面での改善 (英語) を進め、多くの成果を収めてきたことにを誇りに思っています。その成果を裏付けるデータとして、昨年のリリース以来、Windows で使用されている主要なブラウザーのうち脆弱性の数が最も少ないのは Microsoft Edge であるという結果が出ています。

Microsoft Edge のリリース以降の Microsoft Edge (英語)、Chrome (英語)、Firefox (英語) の各ブラウザーに含まれる脆弱性の数 (出典: National Vulnerability Database、2016 年 9 月現在)。

最新のブラウザーやその他の複雑なアプリケーションには常に脆弱性が存在するものの、Microsoft Edge の脆弱性の大半については Microsoft Security Response Center (MSRC) および Microsoft Edge チームのセキュリティ研究者が責任を持って報告を行い、攻撃者がこれらの脆弱性を運用環境で利用するよりも前からお客様を確実に保護しています。しかも、ゼロデイ攻撃など、脆弱性が運用環境で悪用されているという事例は報告されていません。

しかし今日、標的型攻撃は増加の一途をたどり、世界中の企業がその脅威にさらされています。攻撃者は特定の企業をねらって特殊な攻撃を仕掛け、企業のネットワークやデータを乗っ取ろうとしているのです。そこで、特にセキュリティ意識の高い企業のお客様に向けて、マイクロソフトは多層防御の新たな保護層となる Windows 10 Enterprise 向けの Windows Defender Application Guard を導入しました。Application Guard は、マイクロソフトの Hyper-V 仮想化テクノロジを使用して、標的型の脅威に対抗する画期的な保護機能を提供します。

大企業をねらった標的型攻撃について

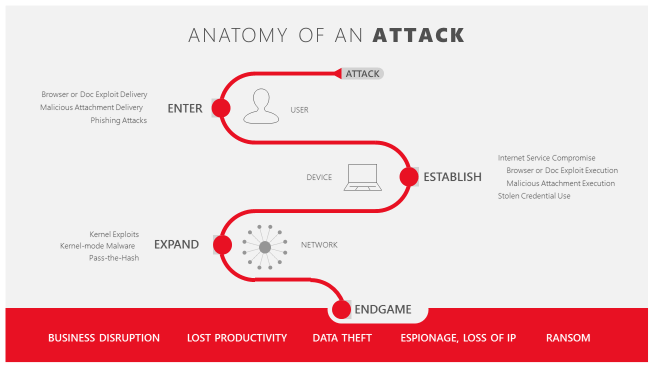

この数年間で私たちを取り巻く脅威は大きく変化しました。現在では、認証情報を盗み出したり、マルウェアをインストールしたり、脆弱性を悪用するために、ハイパーリンクを使用して攻撃を開始する攻撃が全体の 90% 以上を占めています。

この攻撃は、標的となった企業だけでなく、アカウントや個人データが盗まれた可能性のある数千人~数百万人のユーザーにも被害を与えます。強い意志を持って持続的脅威を仕掛ける攻撃者は、多くの場合、最初にソーシャル エンジニアリングの手口を利用します。標的とする企業内の名前を知っている従業員に向けて巧妙な個人宛てのメールを作成し、社内の権威のある人物からの正常なメールであるように見せかけ、リンクをクリックして重要なドキュメントを確認するように従業員を誘導します。残念ながら、それは特別に作成された悪意のある Web サイトへのリンクです。その Web サイトは、これまでに公開されていない脆弱性を利用するなどの方法で、ユーザーのマシンにマルウェアをインストールします。その 1 台のコンピューターへの侵入に成功したら、攻撃者は資格情報を盗み出して、ネットワーク内で他の脆弱なマシンを探します。そして、データや知的財産を盗んだり、業務を停止させたりといった目的を達成するまで、他のコンピューターに対してもこのプロセスを繰り返すのです。

攻撃者の戦略の阻止

マイクロソフトでは、攻撃を食い止めるために体系的なアプローチを取り、このような攻撃方法からお客様を保護するために必要なツールを提供しています。Application Guard は、攻撃者がローカル マシンに足掛かりを築いて、企業ネットワークの他の部分にまで攻撃を拡大することを防止するように設計されています。

マイクロソフトが提供する業界最先端の仮想化テクノロジを使用することにより、潜在的な脅威をネットワークやシステムから隔離して、コンテナーの終了時に完全に消去します。

Application Guard の詳細情報

Application Guard は、このような攻撃を阻止するために、マイクロソフトのクラウドから生まれた仮想化テクノロジを活用しています。

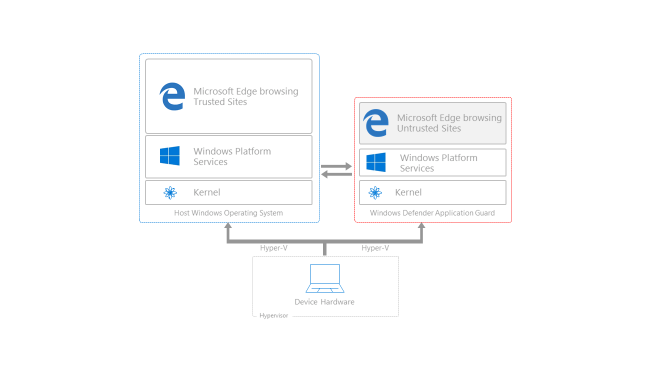

たとえば、社内の会計システムの Web アプリケーションなど、信頼できる Web サイトをユーザーが閲覧している場合、Microsoft Edge は従来と同様に動作します。ローカル ストレージにアクセスしたり、企業の資格情報を使用した社内サイトへのユーザー認証を行ったりできるほか、標準のクッキーも機能し、ユーザーもローカル マシンにファイルを保存できるなど、Windows 全般が正常に機能します。下図に青枠で示したこのモードは、Windows のホスト バージョンと呼ばれます。

Application Guard によって、信頼されていないサイトはハードウェア レイヤーに作成された Windows の新しいインスタンスに隔離されます。

Application Guard によって、信頼されていないサイトはハードウェア レイヤーに作成された Windows の新しいインスタンスに隔離されます。

しかし、ネットワーク管理者によって承認または信頼されていないサイトを従業員が閲覧した場合、Application Guard が介入し、潜在的な脅威を隔離します。上図の赤枠で囲んだ部分に示すように、Application Guard はハードウェア レイヤーに Windows の新しいインスタンスを作成して、完全に独立したカーネルのコピーと Microsoft Edge を実行するために最低限必要な Windows プラットフォーム サービスを追加します。基盤となるハードウェアによって、この Windows の独立したコピーがユーザーの通常の運用環境にアクセスすることは禁止されます。

Application Guard は、メモリ、ローカル ストレージ、インストールされている他のアプリケーション、企業ネットワークのエンドポイント、攻撃者が求めているその他のリソースへのアクセスを完全にブロックします。この Windows の独立したコピーは、ドメインの資格情報を含め、永続的な資格情報ストアに格納されているすべての資格情報にアクセスできません。

そのサイトが信頼されていないからと言って、悪意のあるサイトとは限らず、アクセスしてもまったく問題のないことがほとんどです。ユーザーもまた、そのサイトが正常に機能することを期待しています。この隔離された環境では、これらのサイトは基本的に Windows のホスト バージョンで実行される場合と同じように機能します。信頼されていないサイトの閲覧時にも、Windows クリップボードへのコピーと貼り付け、業務用プリンターを使用した Web コンテンツの印刷など、ユーザーが求める基本的な機能が提供されます。そのため、Application Guard によってホストが保護されている最中にもユーザーの生産性を維持できます。エンタープライズ管理者は、マイクロソフトの管理ツールとポリシーを使用して Application Guard を制御でき、独自のリスク評価に基づいて問題ないと判断した機能を選択することができます。

企業向けの多層防御による分離

完全にソフトウェア ベースのサンドボックスによるセキュリティを強化するために、マイクロソフトは複数の企業や政府機関のお客様と協力して、ハードウェア ベースの分離アプローチの実現に取り組み、これらの懸念を解消しました。Microsoft Edge は Application Guard を利用して、インターネット経由でネットワークやデバイスに侵入する高度な攻撃から企業のお客様を保護し、お客様に安全かつ安心なブラウジング エクスペリエンスを提供します。

それでは、信頼されていないサイトが実際に悪意のある攻撃者によって用意されたものだった場合はどうなるのでしょうか。先ほどご説明した攻撃の例をもう一度考えてみましょう。攻撃者は標的とする企業の従業員に巧妙なメールを送信し、攻撃者が制御するサイトへのリンクにアクセスするように誘導します。何も知らないユーザーは、メールの疑わしさに気付かず、信頼されていないサイトへのリンクをクリックしてしまいます。ユーザーや企業のリソースを先回りで保護するために、Application Guard は Microsoft Edge と連携して、そのサイトを分離された Windows の一時的なコピーで開きます。攻撃者のコードがブラウザーを悪用することに成功したとしても、そのコードはクリーンな環境で実行されるため、攻撃者は求めているようなデータを発見することも、ユーザー資格情報や企業ネットワークの他のエンドポイントにアクセスすることもできません。攻撃は完全に阻止されたのです。攻撃を受けたことをユーザーが認識しているかどうかにかかわらず、ユーザーの閲覧が終了した時点でこの一時的なコンテナーは破棄され、マルウェアも一緒に消去されます。攻撃者がそのローカル マシンへの潜伏を続ける手段はなく、ハッキングされたブラウザー インスタンスにも企業のネットワークに対してさらなる攻撃を仕掛けるための足掛かりはありません。コンテナーが削除されると、今後の閲覧セッションに向けて新しいコンテナーが作成されます。

Web 開発者と Application Guard

Web 開発者の皆様にとって朗報なのは、自社サイトのコードに変更を加える必要がないということです。Application Guard で表示したサイトは、Windows のホスト バージョンで表示した場合と基本的には同じようにレンダリングされます。Microsoft Edge がいつこのモードで実行されているかを把握したり、動作の違いを考慮したりする必要はありません。この一時的なコンテナーはユーザーが閲覧を終了したときに破棄されるため、クッキーやローカル ストレージが残ることもありません。

企業のユーザーとデータの保護をお約束します

マイクロソフトのミッションは、さらなる成果を達成するうえで必要となる手段を、地球上のあらゆる人々、あらゆる組織に提供することです。Windows Defender Application Guard によって、企業のユーザーはインターネット サイトやインターネット サービスが持つ巨大な力を活用しながらも、企業や個人のデータを保護することができます。この機能がリリースされることで、Microsoft Edge は企業のお客様にとって最も安全性の高いブラウザーとなります。

Microsoft Edge 向けの Windows Defender Application Guard は、今後数か月のうちに Windows Insider Program の参加者の皆様にリリースされます。来年にはさらに広範囲のお客様にもご利用いただけるようになる予定です。

- John Hazen (Microsoft Edge、主任プログラム マネージャー)

- Chas Jeffries (Application Guard、主任プログラム マネージャー)